Mobile ID e Microsoft Entra ID: MFA rafforzata con External Authentication

Cos'è Microsoft Entra External MFA?

Microsoft Entra ID è la piattaforma centrale di gestione delle identità e degli accessi per le aziende che utilizzano Microsoft 365, Azure e migliaia di applicazioni connesse. Quando gli utenti effettuano il login, Entra ID valuta le policy Conditional Access per decidere se è necessaria una verifica aggiuntiva e quale metodo utilizzare.

Entra ID offre già diversi metodi MFA integrati: Authenticator app, chiavi di sicurezza FIDO2, SMS e chiamate telefoniche. Per le organizzazioni che avevano bisogno di integrare un provider di autenticazione di terze parti, l'unica opzione era un meccanismo legacy chiamato Custom Controls. Custom Controls consentiva il reindirizzamento degli utenti a un provider esterno, ma con limitazioni significative. L'autenticazione esterna non veniva pienamente riconosciuta come MFA da Entra ID, il che ne limitava l'utilizzo nelle policy Conditional Access e nei grant controls.

External MFA cambia questo scenario. Lanciata in anteprima pubblica nel maggio 2024 e generalmente disponibile da marzo 2026, External MFA consente a un provider esterno di soddisfare il requisito MFA di Entra ID tramite un'integrazione provider basata su standard. In pratica, può soddisfare il grant control di Conditional Access Require multifactor authentication ed è gestita insieme agli altri metodi di autenticazione in Entra ID.

Questo non significa però che sia identica a ogni metodo integrato di Entra. Microsoft al momento non supporta External MFA con le Authentication Strengths. L'affermazione importante è più precisa: External MFA è un modo supportato per soddisfare il requisito MFA di Entra ID con un provider terzo.

L'integrazione utilizza OpenID Connect (OIDC) tra Entra ID e il provider esterno. Per Microsoft Entra External MFA si tratta del pattern provider documentato da Microsoft, non di una relying party che usa il normale Authorization Code Flow di Mobile ID.

INFO

External MFA sostituisce Custom Controls, che Microsoft prevede di deprecare il 30 settembre 2026. Le organizzazioni che utilizzano ancora Custom Controls dovrebbero pianificare la migrazione sin da ora.

Come funziona External MFA?

Il flusso resta semplice per l'utente finale, ma tecnicamente non coincide con una normale integrazione Mobile ID in Authorization Code da parte di una relying party. Nello scenario External MFA, Microsoft Entra ID chiama l'endpoint di autorizzazione OIDC del provider usando il proprio profilo implicit per provider esterni, includendo parametri come response_type=id_token, response_mode=form_post e un id_token_hint che identifica utente e tenant.

Mobile ID valida questo contesto Entra, esegue il percorso di secondo fattore lato provider e restituisce a Entra ID un id_token firmato. Entra ID valida quel token e verifica se il requisito MFA è stato soddisfatto.

Entra ID resta il control plane dell'identità durante l'intero processo: valutazione delle policy, decisioni di accesso, emissione dei token e gestione delle sessioni. Mobile ID gestisce il passaggio di autenticazione vero e proprio.

Questa separazione è fondamentale. Entra decide quando è richiesto l'MFA e consuma il risultato del provider. Mobile ID decide come l'utente si autentica nel percorso provider. Entra non ha bisogno di capire se Mobile ID ha soddisfatto internamente il secondo fattore tramite SIM, App o Passkey.

Perché Mobile ID come provider External MFA?

La maggior parte dei provider External MFA offre notifiche push basate su app. Mobile ID va oltre, con una combinazione di metodi di autenticazione che copre scenari che altri provider semplicemente non possono affrontare.

Nel più ampio ecosistema Mobile ID esistono ora tre metodi forti: SIM, App e Passkeys. Per Entra External MFA, il punto importante non è che Entra scelga fra questi metodi; non lo fa. Mobile ID esegue il percorso lato provider e Entra consuma l'esito positivo.

Autenticazione basata su SIM: nessuna app necessaria

Il metodo SIM di Mobile ID utilizza la scheda SIM (o eSIM) come token hardware tamper-proof, certificato EAL5+ (ISO/IEC 15408). Oltre 6 milioni di SIM svizzere di Swisscom, Sunrise e Salt sono abilitate per Mobile ID.

Per gli ambienti Entra ID, ciò significa che la MFA funziona su qualsiasi dispositivo mobile, compresi i telefoni di base senza sistema operativo smartphone. Nessuna app da installare, nessuna dipendenza dall'app store, nessuna connessione dati necessaria durante l'autenticazione. Per le organizzazioni con lavoratori sul campo, ambienti industriali o dipendenti che non utilizzano smartphone, questo rappresenta un differenziatore fondamentale.

I due fattori sono la scheda SIM fisica (possesso) e il PIN Mobile ID personale (conoscenza). L'autenticazione avviene su un canale crittografato separato, indipendente dalla connessione internet.

Autenticazione tramite app: oltre il semplice push

La Mobile ID App per iOS e Android va ben oltre le notifiche push standard. Gli utenti possono autenticarsi con impronta digitale o riconoscimento facciale. Il Number Matching e il Transaction Signing sono disponibili sia con Mobile ID SIM sia con Mobile ID App. Nell'App, queste capacità si combinano con una UX nativa da smartphone e con la biometria. Il Geofencing lato App usa localizzazione GPS e segnali integrati di jailbreak e servizi mock, rendendo più difficile il GPS spoofing. Negli scenari supportati con Swisscom SIM, il Geofencing è possibile anche tramite il meccanismo di localizzazione della rete mobile.

L'app è basata sulla tecnologia di Futurae, uno spin-off dell'ETH di Zurigo, e conserva le chiavi nel Trusted Execution Environment (TEE) del dispositivo.

Autenticazione Passkey: capacità browser resistente al phishing

Oltre a SIM e App, Mobile ID supporta ora anche i Passkeys FIDO2 nel proprio ecosistema OIDC. I Passkeys sono legati crittograficamente al dominio e quindi resistenti allo URL spoofing. Gli utenti registrano i propri Passkeys su mobileid.ch e possono usarli presso le relying party connesse configurate per i Mobile ID Passkeys.

Per le integrazioni OIDC dirette con Mobile ID, i Passkeys possono essere combinati con controlli specifici di Mobile ID come valori ACR orientati ai Passkeys e la gestione di keyringId. Questi controlli appartengono all'integrazione standard tra relying party e Mobile ID, non alla superficie amministrativa di Entra External MFA.

INFO

Nel contesto di Entra ID External MFA, Entra continua a consumare solo il risultato del flusso provider Mobile ID. Entra non distingue SIM, App o Passkey come metodi Mobile ID separati. Se i Passkeys sono abilitati nella configurazione del provider Mobile ID dietro un'integrazione Entra, restano una scelta di metodo lato Mobile ID e non un'impostazione lato Entra. Per maggiori dettagli sui Passkeys e sul loro ruolo nell'ecosistema Mobile ID, consultare l'articolo correlato: Mobile ID Passkeys: autenticazione resistente al phishing per scenari browser.

Operatività svizzera e residenza dei dati

Mobile ID è operato da Swisscom dalla Svizzera. Le organizzazioni con requisiti di residenza dei dati o una preferenza per servizi di sicurezza operati in Europa possono contare sul fatto che i dati di autenticazione restano sotto la giurisdizione svizzera.

Dove Mobile ID aggiunge valore rispetto alla MFA nativa

Microsoft Authenticator è un'opzione solida come default per le organizzazioni che necessitano solo di push basato su app e TOTP. Mobile ID aggiunge un valore chiaro quando i requisiti vanno oltre questa base:

- Parte del personale lavora senza smartphone.

- L'autenticazione deve essere vincolata a un'area geografica definita.

- Gli utenti devono confermare esplicitamente i dettagli della transazione sul proprio dispositivo.

- Un unico provider MFA deve coprire Entra ID, applicazioni custom, VPN e ambienti RADIUS.

Questi sono scenari in cui un approccio basato solo su app raggiunge i propri limiti.

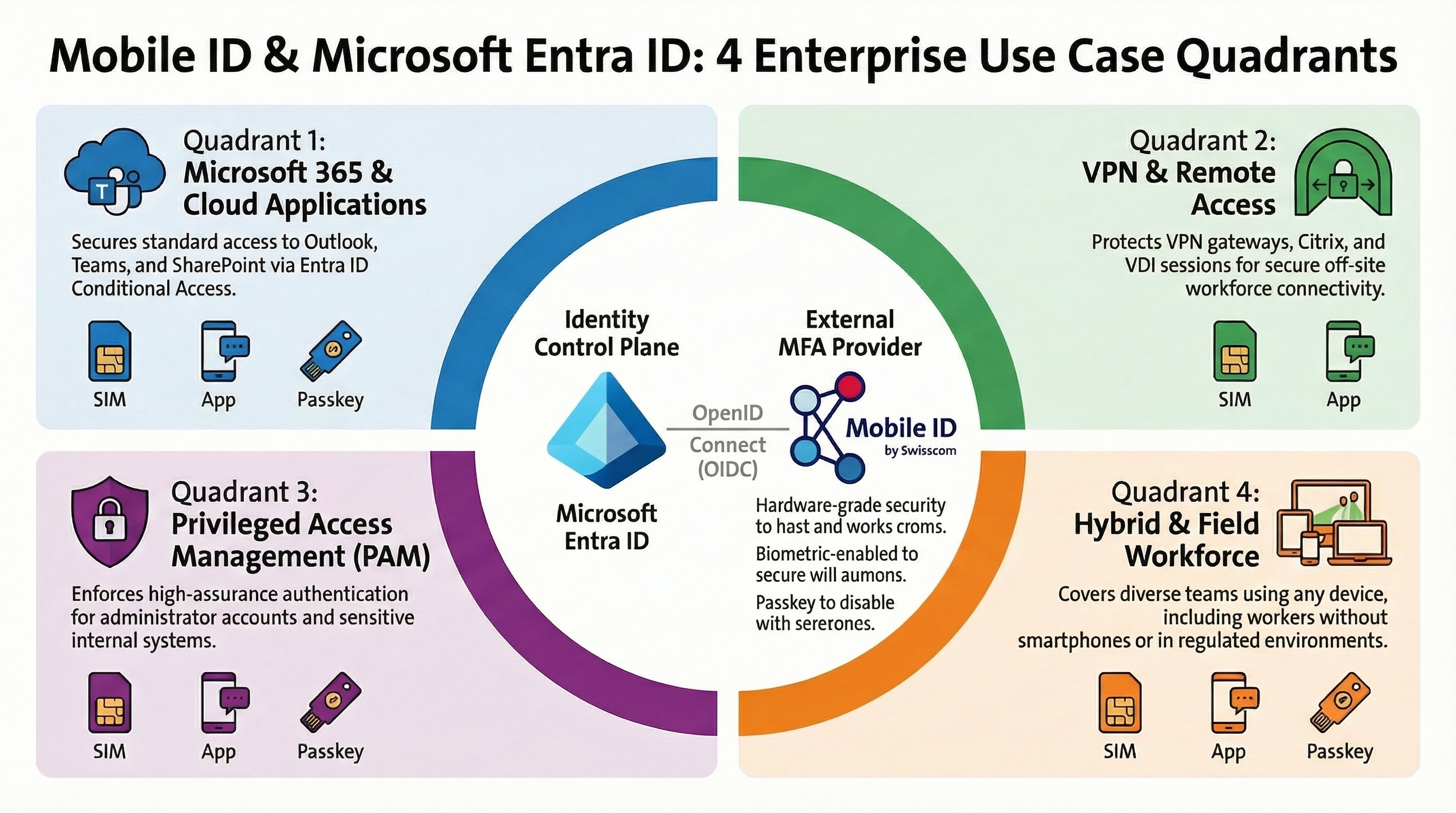

Casi d'uso aziendali

Mobile ID copre un'ampia gamma di scenari aziendali attraverso diversi modelli di integrazione. SIM e App coprono i percorsi enterprise out-of-band più ampi. I Passkeys completano i percorsi browser-centrici dove il supporto WebAuthn è disponibile end-to-end.

MFA per Microsoft 365 per i dipendenti

Lo scenario più comune: proteggere l'accesso a Outlook, Teams, SharePoint e altre applicazioni Microsoft 365. Quando una policy Conditional Access richiede la MFA, i dipendenti si autenticano tramite Mobile ID al posto di, o insieme a, Microsoft Authenticator.

Questo è particolarmente prezioso per le organizzazioni che desiderano un unico provider MFA per tutte le applicazioni, non solo per i servizi Microsoft. I metodi di autenticazione Mobile ID — SIM, App e Passkeys — sono disponibili attraverso diversi modelli di integrazione: come provider Entra External MFA, tramite OIDC standard per applicazioni web custom, e tramite il RADIUS Interface Gateway per l'accesso VPN e di rete.

VPN e accesso remoto

Per gateway VPN, ambienti Citrix, sessioni VDI e accesso desktop remoto, Mobile ID fornisce la MFA tramite il RADIUS Interface Gateway o direttamente via OIDC. Sia SIM sia App si adattano bene a questi scenari out-of-band, perché nessuno dei due metodi dipende dal Bluetooth verso una chiave hardware. Restano quindi pratici anche quando la sessione protetta è remota o guidata da un client.

I Passkeys possono comunque completare percorsi di accesso remoto browser-centrici quando WebAuthn è supportato end-to-end. Nei flussi VDI, RDP o VPN basati su client, però, sono spesso meno pratici perché il supporto browser/WebAuthn e il cross-device handoff non sono disponibili in modo coerente.

Privileged Access Management

Gli account amministratore e l'accesso a sistemi sensibili richiedono il massimo livello di garanzia. Le policy Conditional Access di Entra ID possono essere indirizzate a ruoli amministrativi specifici e applicazioni sensibili per richiedere External MFA tramite Mobile ID. Ciò che Entra controlla è quando il fattore aggiuntivo è richiesto. Quale metodo Mobile ID venga usato nel percorso provider è una responsabilità di Mobile ID.

Controlli specifici di metodo, come gli ACR Mobile ID passkey-only, keyringId o altre regole di selezione diretta del metodo, appartengono a integrazioni OIDC dirette con Mobile ID al di fuori della superficie amministrativa di Entra External MFA.

Forza lavoro ibrida e sul campo

Non tutti i dipendenti dispongono di uno smartphone. Lavoratori sul campo, personale di produzione o dipendenti in ambienti regolamentati possono avere solo un telefono cellulare di base. Con Mobile ID SIM, questi utenti ottengono una MFA robusta senza alcuna installazione di app. Il personale d'ufficio può utilizzare la Mobile ID App con biometria per un'esperienza più fluida. Un unico provider copre ogni tipo di dispositivo.

Il percorso di migrazione: da Custom Controls a External MFA

Microsoft ha fissato una tempistica chiara. Le organizzazioni che utilizzano ancora Custom Controls per la MFA di terze parti dovrebbero migrare a External MFA prima della scadenza di deprecazione.

La migrazione può avvenire gradualmente. Microsoft supporta l'utilizzo simultaneo di Custom Controls ed External MFA durante il periodo di transizione. Un approccio consigliato:

Configurare Mobile ID in Entra ID. Impostate Mobile ID come metodo External MFA nell'admin center di Entra seguendo la guida alla configurazione.

Creare una policy Conditional Access parallela. Rivolgete la nuova policy inizialmente a un gruppo pilota ben definito, così da introdurre il nuovo flusso in modo controllato.

Validare il flusso di autenticazione con questo gruppo. Verificate che la valutazione delle policy, il reindirizzamento verso Mobile ID e il ritorno MFA avvengano come previsto.

Estendere il rollout e dismettere la policy legacy. Applicate poi la nuova policy a tutti gli utenti interessati e disabilitate la precedente configurazione basata su Custom Controls.

TIP

Se Mobile ID è una novità per la vostra organizzazione e lo state valutando come provider External MFA, Swisscom gestisce il processo di onboarding del cliente. Riceverete l'Application ID, il Client ID e il Discovery URL necessari per configurare External MFA in Entra ID.

Come iniziare

Configurare Mobile ID come provider External MFA in Entra ID richiede tre prerequisiti:

Completare l'onboarding di Mobile ID. Contattate Swisscom per ricevere le credenziali di integrazione e portare a termine l'onboarding. Le informazioni di base sono raccolte nella sezione per iniziare.

Disporre di un abbonamento Entra ID P1 o P2. Conditional Access deve essere abilitato e le licenze devono essere assegnate agli utenti interessati.

Preparare un account amministratore Entra ID. La configurazione del metodo External MFA e delle policy Conditional Access richiede almeno il ruolo Authentication Policy Administrator. La concessione del consenso amministratore per l'applicazione del provider richiede almeno il ruolo Privileged Role Administrator.

La configurazione passo per passo è documentata nella Cloud Integration Guide, compresa la configurazione delle policy Conditional Access, il consenso amministratore e i passaggi opzionali per dare priorità a Mobile ID rispetto a Microsoft Authenticator.

Conclusione

Con External MFA ora generalmente disponibile in Microsoft Entra ID, le organizzazioni non devono più scegliere tra gestione centralizzata delle identità e autenticazione specializzata. Entra ID resta il motore di policy. Mobile ID fornisce il secondo fattore lato provider attraverso SIM, App e il più ampio ecosistema Mobile ID compatibile con i Passkeys, mentre Entra consuma solo il risultato External MFA.

In pratica, questo significa poter contare su un unico provider MFA per Entra ID, applicazioni web, VPN e ambienti RADIUS, con copertura che va dai telefoni di base alle moderne piattaforme compatibili con i Passkeys. SIM e App restano particolarmente forti per i percorsi enterprise out-of-band, mentre i Passkeys ampliano il portafoglio Mobile ID verso scenari browser resistenti al phishing quando la configurazione del provider e il supporto della piattaforma lo consentono. Il tutto con un'infrastruttura operata in Svizzera, un'integrazione OIDC basata su standard e una base solida per il futuro, perché External MFA sostituisce i Custom Controls deprecati e Mobile ID continua a evolversi con nuove funzionalità come il Passkey Vault.

Per domande sulle integrazioni Mobile ID, contattare Backoffice.Security@swisscom.com. Per informazioni generali sul servizio, visitare mobileid.ch.